DevSecOps против восстания машин (Сергей Хренов, SECR-2019) — различия между версиями

Материал из 0x1.tv

StasFomin (обсуждение | вклад) |

StasFomin (обсуждение | вклад) |

||

{{SlidesSection}}

[[File:DevSecOps против восстания машин (Сергей Хренов, SECR-2019).pdf|left|page=-|300px]]

{{----}}

[[File:{{#setmainimage:DevSecOps против восстания машин (Сергей Хренов, SECR-2019)!.jpg}}|center|640px]]

{{LinksSection}}

* [https://2019.secrus.org/program/submitted-presentations/devsecops-vs-the-rise-of-the-machines/ Talks page on SECR site]

<!-- <blockquote>[©]</blockquote> -->

<references/>

<!-- topub -->

Draft]]

{{stats|disqus_comments=0|refresh_time=2020-01-08T20:08:55.544307|youtube_plays=0}}

[[Категория:SECR-2019]]

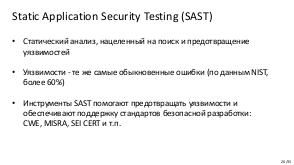

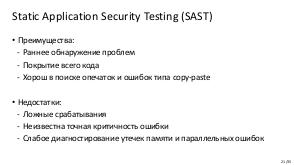

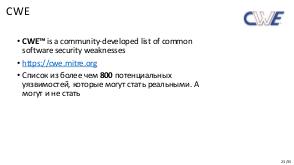

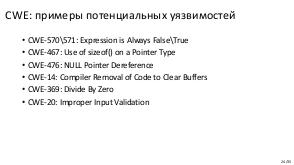

[[Категория:Статический анализ кода]] | |||

Версия 16:42, 14 января 2020

- Докладчик

- Сергей Хренов

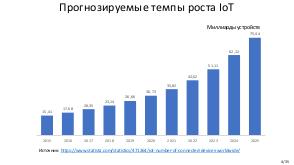

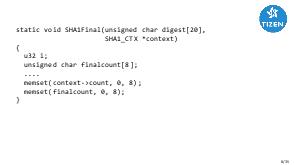

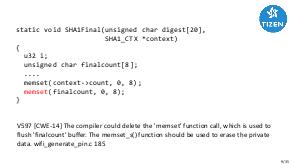

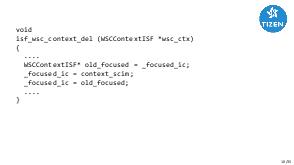

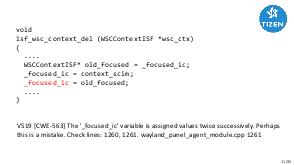

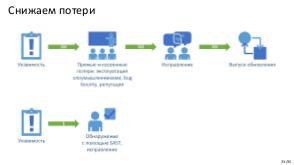

Восстание машин ближе, чем вы думаете. Миллионы строк кода встроенных систем содержат тысячи неизвестных ошибок.

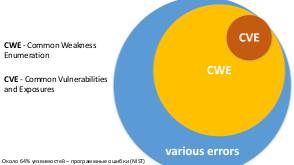

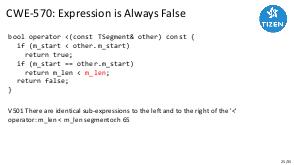

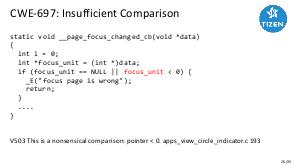

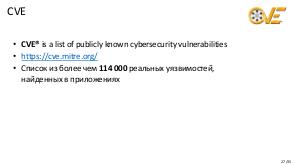

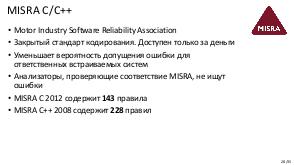

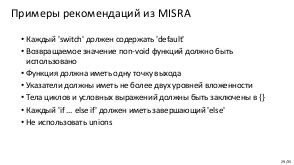

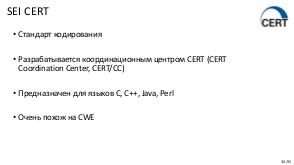

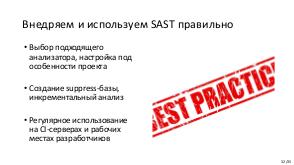

Один из вариантов избежать судного дня – использовать инструменты и стандарты безопасной разработки: SAST, CWE, CVE, MISRA C/C++, SEI CERT.

Видео

Посмотрели доклад? Понравился? Напишите комментарий! Не согласны? Тем более напишите.

Презентация

Примечания и ссылки

Plays:0

Comments:0