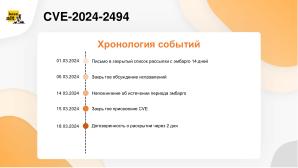

Опыт взаимодействия с международным сообществом разработчиков при исправлении уязвимостей — ответственное разглашение, сроки исправления (OSDAY-2024) — различия между версиями

Материал из 0x1.tv

StasFomin (обсуждение | вклад) |

StasFomin (обсуждение | вклад) (→Thesis) |

||

== Thesis ==

* https://osday.ru/downloads/Kuznetsov.pdf

{{SlidesSection}}

[[File:Опыт взаимодействия с международным сообществом разработчиков при исправлении уязвимостей (OSDAY-2024).pdf|left|page=-|300px]]

{{----}}

[[File:{{#setmainimage:Опыт взаимодействия с международным сообществом разработчиков при исправлении уязвимостей (OSDAY-2024)!.jpg}}|center|640px]]

{{LinksSection}}

*

<!-- <blockquote>[©]</blockquote> -->

<references/>

<!-- topub -->

[[Категория:OSDAY-2024]]

[[Категория:Draft]] | |||

Версия 15:34, 27 июня 2024

- Докладчик

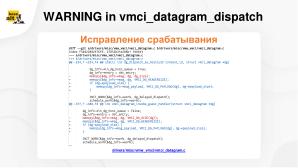

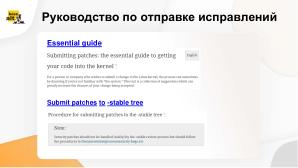

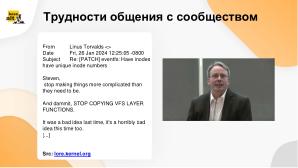

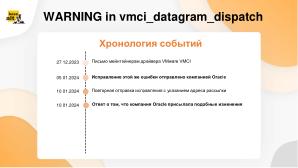

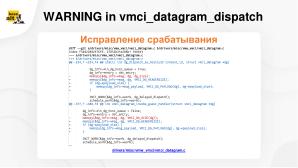

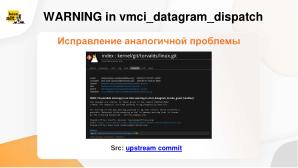

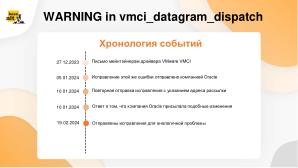

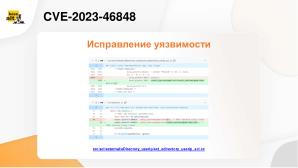

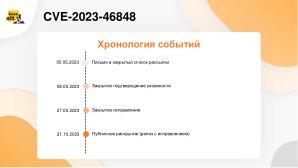

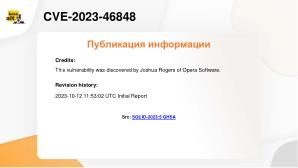

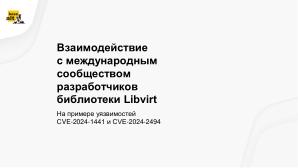

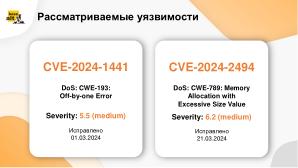

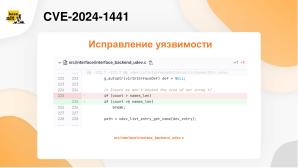

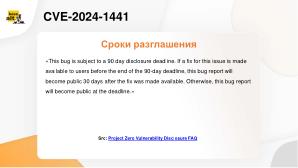

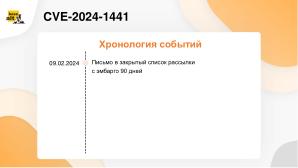

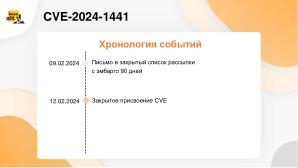

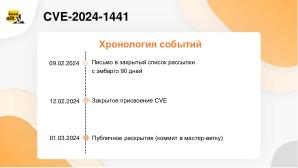

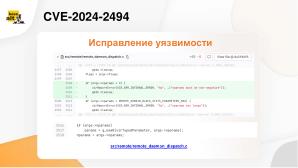

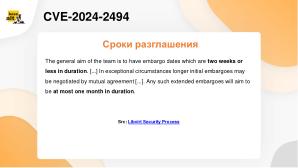

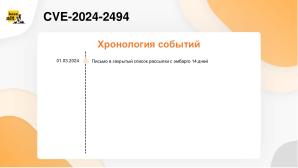

При разработке дистрибутивов операционных систем необходимо уделять внимание исследованию безопасности свободного программного обеспечения (СПО), лежащего в их основе. В ходе этого исследования нередко обнаруживаются новые, неизвестные международному сообществу уязвимости. Однако даже после того, как уязвимость в СПО была обнаружена, и для нее было разработано исправление, непростой задачей может оказаться его донесение до международного сообщества разработчиков. В докладе на трех примерах будет рассмотрен опыт взаимодействия с международным сообществом разработчиков ядра Linux, библиотеки Libvirt и кэширующего прокси-сервера Squid при исправлении уязвимостей, а также предложены рекомендации по организации данного взаимодействия.

Содержание

Видео

Thesis

Презентация

Примечания и ссылки