Статический анализ кода — от опечаток к уязвимостям (Сергей Хренов, SECR-2018) — различия между версиями

Материал из 0x1.tv

StasFomin (обсуждение | вклад) |

StasFomin (обсуждение | вклад) |

||

[[File:{{#setmainimage:Статический анализ кода — от опечаток к уязвимостям (Сергей Хренов, SECR-2018)!.jpg}}|center|640px]]

{{LinksSection}}

* [https://2018.secrus.org/program/submitted-presentations/static-code-analysis-from-typos-to-vulnerabilities/ Talks page on SECR site]

<!-- <blockquote>[©]</blockquote> -->

{{vklink|1360}}

{{fblink|2206199619633047}}

<references/>

<!-- topub -->

{{stats|disqus_comments=0|refresh_time=2019-025-27T21:46:5708T01:53:35.719510443474|vimeo_plays=6576|youtube_comments=0|youtube_plays=118}}

[[Категория:SECR-2018]]

[[Категория:Статический анализ кода]] | |||

Версия 22:53, 7 мая 2019

- Докладчик

- Сергей Хренов

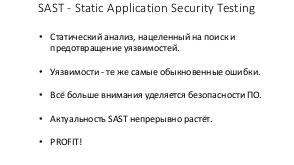

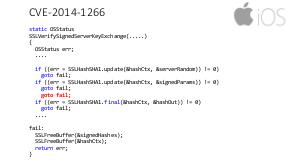

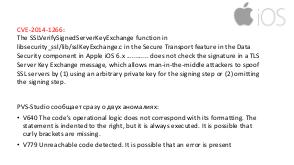

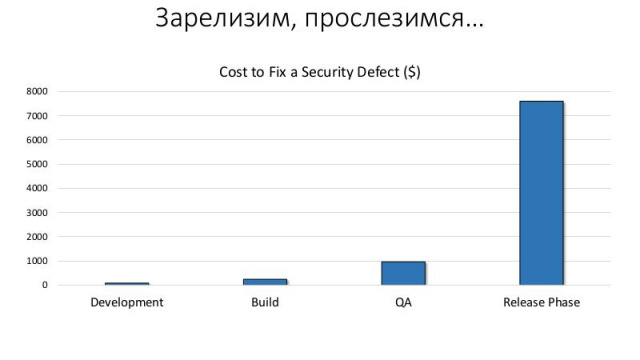

В докладе я расскажу о важности SAST (Static Application Security Testing) при разработке безопасных и надёжных приложений, а также о существующих альтернативах. Основываясь на многолетнем опыте проверки большого числа открытых проектов, расскажу о преимуществах и ограничениях статического анализа. Приведу фрагменты кода (с ошибками, ставшими уязвимостями) из реальных проектов.

Доклад рассчитан на разработчиков и менеджеров проектов. Содержит технические детали, но в целом носит обзорный характер.

Видео

Посмотрели доклад? Понравился? Напишите комментарий! Не согласны? Тем более напишите.

Презентация

Примечания и ссылки

Plays:94 Comments:0