Фаззинг ядра Linux на практике (Александр Попов, ISPRASOPEN-2019) — различия между версиями

Материал из 0x1.tv

StasFomin (обсуждение | вклад) |

StasFomin (обсуждение | вклад) |

||

{{letscomment}}

{{SlidesSection}}

[[File:Фаззинг ядра Linux на практике (Александр Попов, ISPRASOPEN-2019).pdf|left|page=-|300px]]

{{----}}

[[File:{{#setmainimage:Фаззинг ядра Linux на практике (Александр Попов, ISPRASOPEN-2019)!.jpg}}|center|640px]]

{{LinksSection}}

<!-- * [ Talks page on site] -->

<!-- <blockquote>[©]</blockquote> -->

{{vklink|1522}}

{{fblink|2504232439829762}}

<references/>

<!-- topub -->

{{stats|disqus_comments=1|refresh_time=2020-01-28T14:07:49.351751|vimeo_plays=8|youtube_plays=0}}

[[Категория:ISPRASOPEN-2019]]

[[Категория:Fuzzing]]

[[Категория:Информационная безопасность и СПО]] | |||

Версия 13:44, 14 февраля 2020

- Докладчик

- Александр Попов

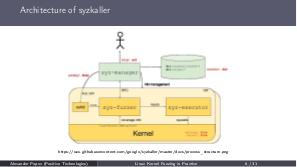

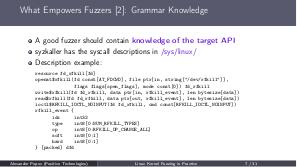

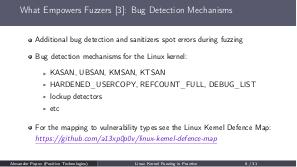

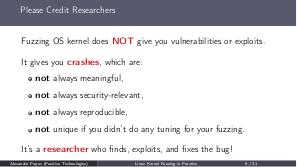

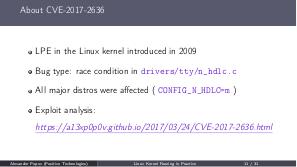

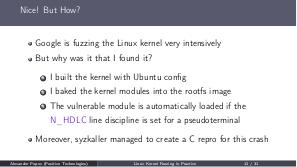

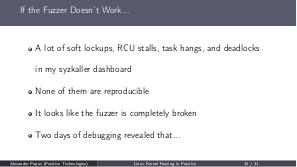

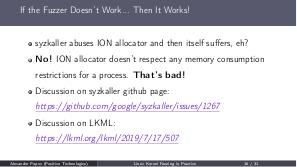

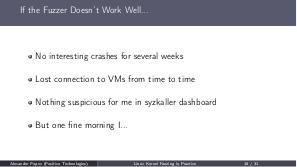

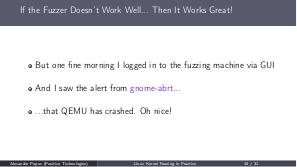

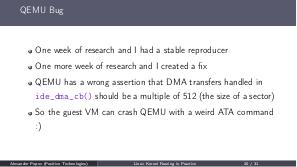

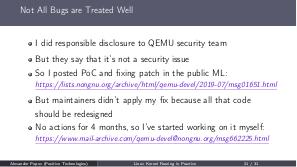

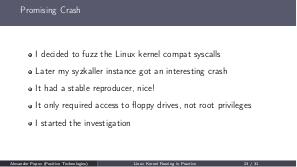

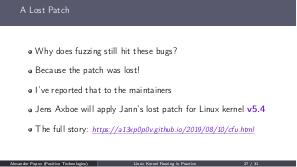

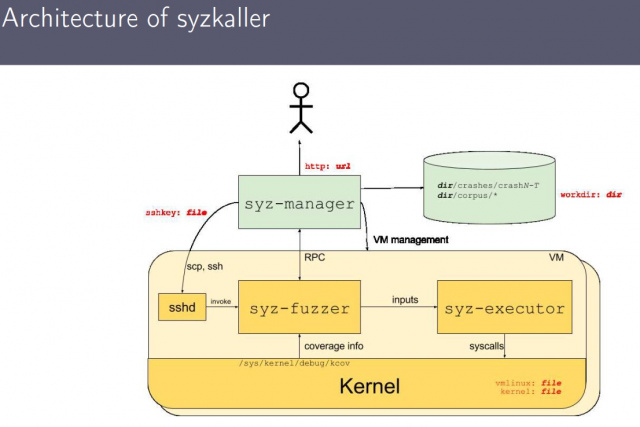

Краткий обзор техники фаззинга (fuzzing) и устройства фаззера syzkaller.

Автор поделится своим практическим опытом поиска уязвимостей в ядре Linux с помощью данного инструмента и расскажет о том, что препятствует эффективному фаззингу.

Видео

Посмотрели доклад? Понравился? Напишите комментарий! Не согласны? Тем более напишите.

Презентация

Примечания и ссылки

Plays:8 Comments:1