Анализ сложности реализации и верификации средств защиты информации в различных архитектурах защищенных ОС Linux (OSDAY-2018) — различия между версиями

Материал из 0x1.tv

StasFomin (обсуждение | вклад) |

StasFomin (обсуждение | вклад) |

||

| (не показано 28 промежуточных версий этого же участника) | |||

;{{SpeakerInfo}}:

* {{Speaker|Алексей Хорошилов}}

* {{Speaker|Денис Медведев}}

* {{Speaker|Александр Оружейников}}

<blockquote>

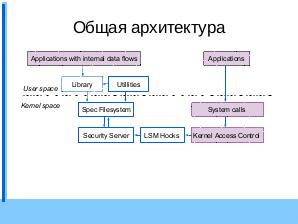

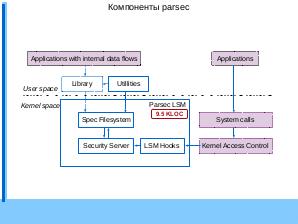

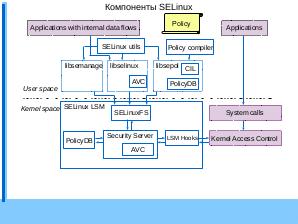

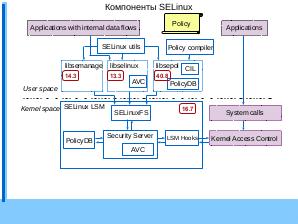

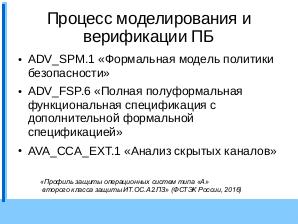

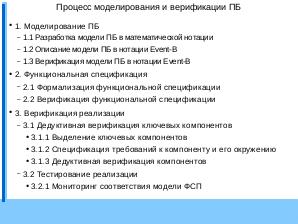

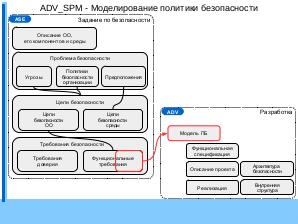

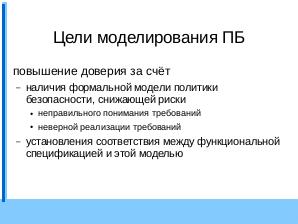

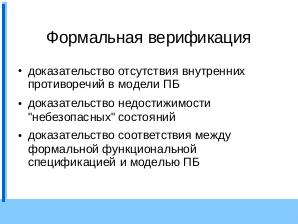

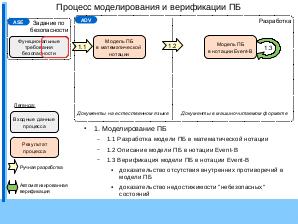

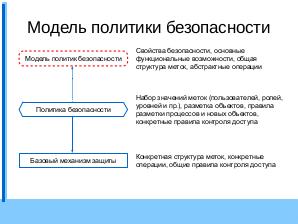

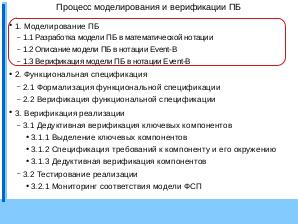

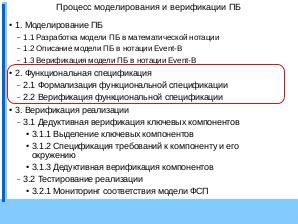

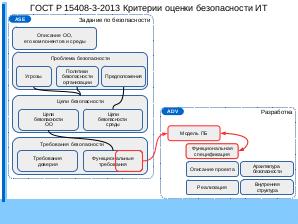

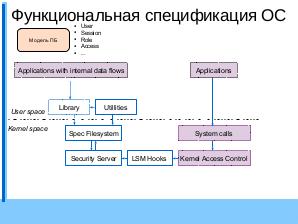

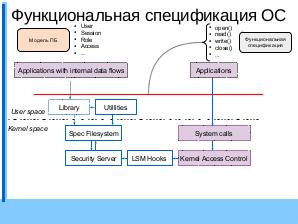

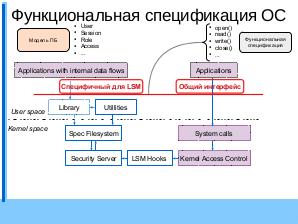

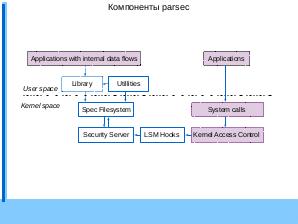

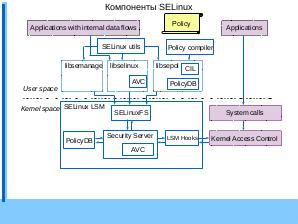

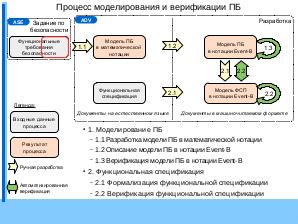

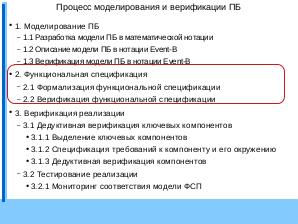

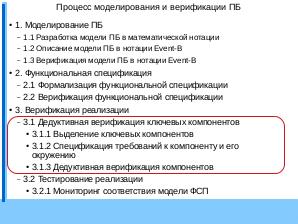

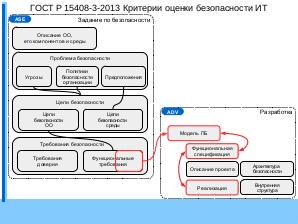

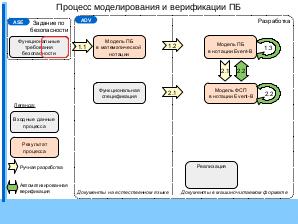

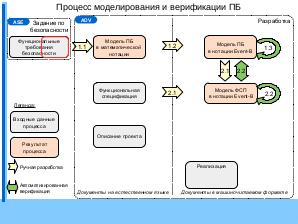

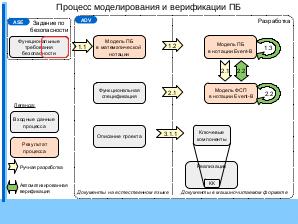

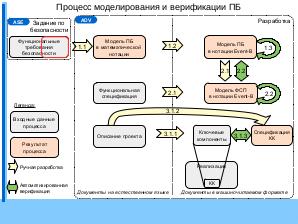

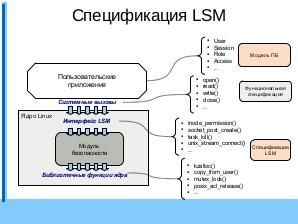

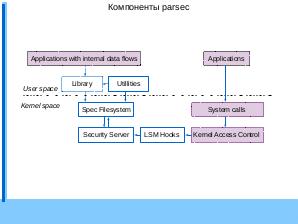

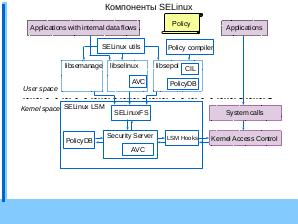

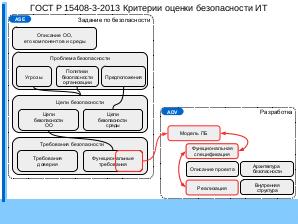

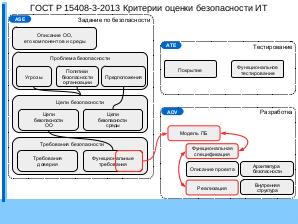

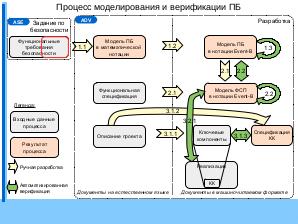

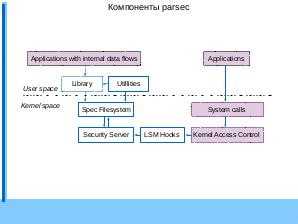

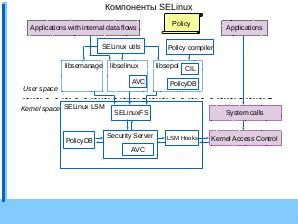

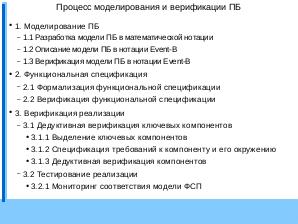

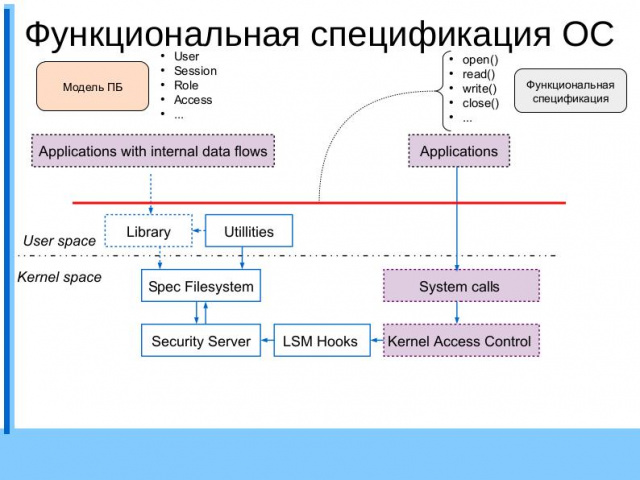

Сопоставляются архитектуры SELinux и AstraLinux, дается оценка сложности реализации каждого из подходов и рассматривается вопрос сложности построения модели политик безопасности управления доступом, сложность реализации и верификации средств защиты ОС при использовании указанных подходов.

</blockquote>

{{VideoSection}}

{{vimeoembed|240323176|800|450}}

<!--

{{youtubelink|}} -->

|lfuXzkJo-PE}}

{{SlidesSection}}

[[File:Анализ сложности реализации и верификации средств защиты информации в различных архитектурах защищенных ОС Linux (OSDAY-2018).pdf|left|page=-|300px]]

{{----}}

[[File:{{#setmainimage:Анализ сложности реализации и верификации средств защиты информации в различных архитектурах защищенных ОС Linux (OSDAY-2018)!.jpg}}|center|640px]]

{{LinksSection}}

* Монография «[http://www.ispras.ru/publications/2018/security_policy_modeling_and_verification/ Моделирование и верификация политик безопасности управления доступом в операционных системах]»

<!-- <blockquote>[©]</blockquote> -->

{{vklink|1080}}

{{fblink|2255292038057138}}

<references/>

<!-- topub -->

{{stats|disqus_comments=0|refresh_time=2021-08-31T16:48:13.096784|vimeo_plays=49|youtube_comments=3|youtube_plays=45}}

[[Категория:OSDAY-2018]]

[[Категория:SELinux]]

[[Категория:AstraLinux]]

[[Категория:Верификация]] | |||

Текущая версия на 06:21, 20 октября 2025

- Докладчик

Сопоставляются архитектуры SELinux и AstraLinux, дается оценка сложности реализации каждого из подходов и рассматривается вопрос сложности построения модели политик безопасности управления доступом, сложность реализации и верификации средств защиты ОС при использовании указанных подходов.

Видео

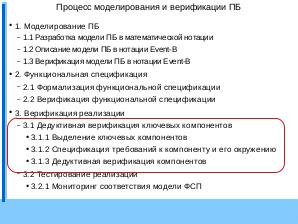

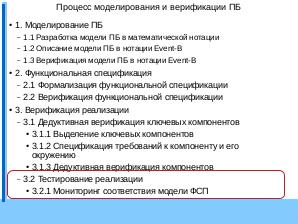

Презентация

Примечания и ссылки

- Монография «Моделирование и верификация политик безопасности управления доступом в операционных системах»

Plays:94

Comments:3