Антипаттерны безопасного программирования (Петр Евстифеев, SECON-2017) — различия между версиями

Материал из 0x1.tv

StasFomin (обсуждение | вклад) |

StasFomin (обсуждение | вклад) |

||

| (не показаны 4 промежуточные версии этого же участника) | |||

;{{SpeakerInfo}}: {{Speaker|Петр Евстифеев}}

<blockquote>

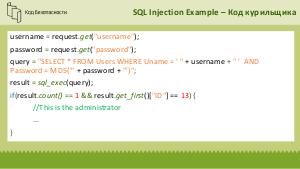

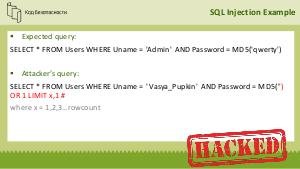

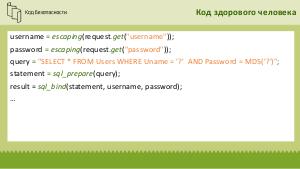

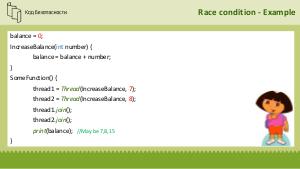

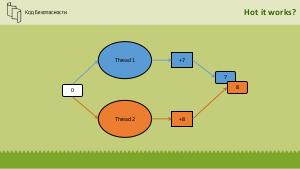

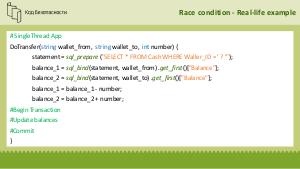

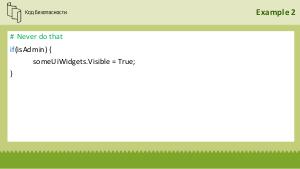

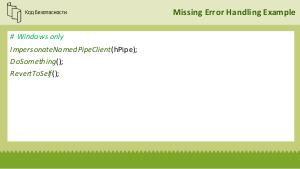

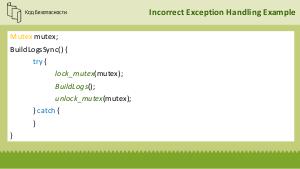

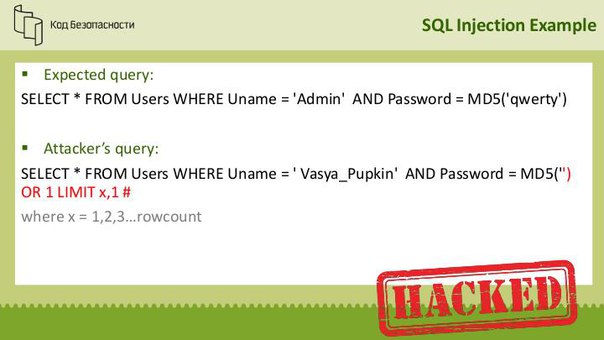

Достаточно часто в коде программного обеспечения встречаются конструкции предоставляющие технически грамотному злоумышленнику возможность нарушения целостности, доступности и конфиденциальности обрабатываемых данных или даже самих программ.

При этом, сами они по сути не являются ошибками в классическом понимании и исправно выполняют свою часть полезной работы программы.

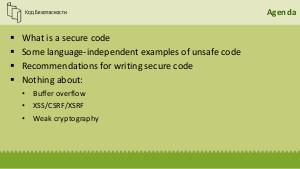

Если абстрагироваться от конкретных языков программирования, операционных систем, фреймворков и библиотек, можно выделить ряд общих анти-паттернов, демонстрирующих то, как не стоит писать безопасный код.

</blockquote>

{{VideoSection}}

{{vimeoembed|216327071|800|450}}

{{youtubelink|-Z3j9hPedMU}}{{letscomment}}

{{SlidesSection}}

[[File:Антипаттерны безопасного программирования (Петр Евстифеев, SECON-2017).pdf|left|page=-|300px]]

{{----}}

[[File:{{#setmainimage:Антипаттерны безопасного программирования (Петр Евстифеев, SECON-2017)!.jpg}}|center|640px]]

{{LinksSection}}

* [https://2017.secon.ru/reports/antipatterny-bezopasnogo-programmirovaniya Страничка доклада на сайте конференции]

<!-- <blockquote>[©]</blockquote> -->

{{fblink|1882767041976308}}

{{vklink|590}}

<references/>

<!-- topub -->

[[Категория:SECON-2017]]

[[Категория:Информационная безопасность]]

[[Категория:Философия программирования]]

{{stats|disqus_comments=0|refresh_time=2020-07-06T01:10:462021-08-31T16:49:12.458977392204|vimeo_comments=0|vimeo_plays=259|youtube_comments=02|youtube_plays=106}}138}} | |||

Текущая версия на 06:23, 20 октября 2025

- Докладчик

- Петр Евстифеев

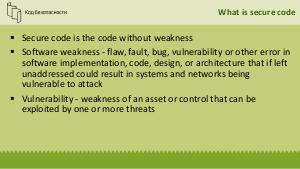

Достаточно часто в коде программного обеспечения встречаются конструкции предоставляющие технически грамотному злоумышленнику возможность нарушения целостности, доступности и конфиденциальности обрабатываемых данных или даже самих программ.

При этом, сами они по сути не являются ошибками в классическом понимании и исправно выполняют свою часть полезной работы программы.

Если абстрагироваться от конкретных языков программирования, операционных систем, фреймворков и библиотек, можно выделить ряд общих анти-паттернов, демонстрирующих то, как не стоит писать безопасный код.

Видео

Презентация

Примечания и ссылки

Plays:167 Comments:2