Обнаружение руткитов в GNU-Linux (Михаил Клементьев, SECON-2017) — различия между версиями

Материал из 0x1.tv

StasFomin (обсуждение | вклад) |

StasFomin (обсуждение | вклад) |

||

Немаловажным фактом является также то, что Linux многими априори воспринимается как более безопасная система, из-за чего множество системных администраторов пренебрегает вопросами безопасности, не уделяя им должного внимания. Закономерным завершением атаки является процесс закрепления на системе.

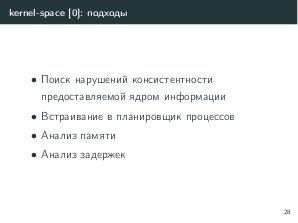

Я расскажу о том, каким образом в современных реалиях построить защиту от компрометации системы, а также как действовать после того, как атака состоялась.

</blockquote>

{{VideoSection}}

{{vimeoembed|216327026|800|450}}

{{youtubelink|zTkussHuNt0DaPA2O_rSn8}}

{{SlidesSection}}

[[File:Обнаружение руткитов в GNU-Linux (Михаил Клементьев, SECON-2017).pdf|left|page=-|300px]]

{{----}}

{{LinksSection}}

* [https://2017.secon.ru/reports/obnaruzhenie-rutkitov-v-gnu-linux Страничка доклада на сайте конференции]

<!-- <blockquote>[©]</blockquote> -->

<references/>

<!-- topub -->

[[Категория:SECON-2017]]

[[Категория:Информационная безопасность]]

[[Категория:Linux]]

{{stats|youtube_plays=0|refresh_time=2017-06-13T01:51:20.903806|vimeo_plays=8}} | |||

Версия 21:52, 1 июля 2017

- Докладчик

- Михаил Клементьев

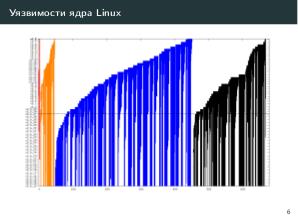

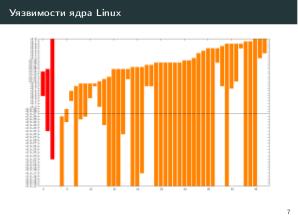

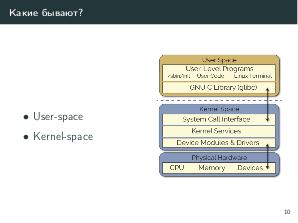

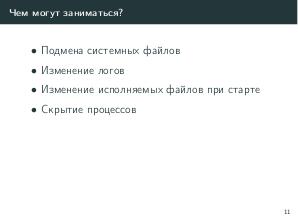

С ростом популярности использования основанных на ядре Linux операционных систем, GNU/Linux становится все более популярным и в качестве цели атаки.

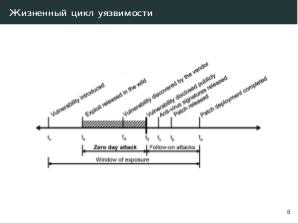

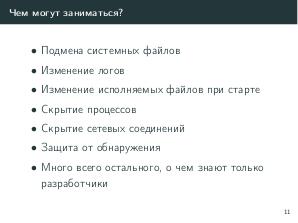

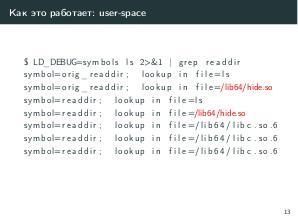

Немаловажным фактом является также то, что Linux многими априори воспринимается как более безопасная система, из-за чего множество системных администраторов пренебрегает вопросами безопасности, не уделяя им должного внимания. Закономерным завершением атаки является процесс закрепления на системе.

Я расскажу о том, каким образом в современных реалиях построить защиту от компрометации системы, а также как действовать после того, как атака состоялась.

Видео

Презентация

Примечания и ссылки

Plays:8

Comments:0