Расследование кибер-преступлений — извлекаем скриншоты из дампов оперативной памяти (SECON-2017) — различия между версиями

Материал из 0x1.tv

StasFomin (обсуждение | вклад) |

StasFomin (обсуждение | вклад) |

||

<!-- <blockquote>[©]</blockquote> -->

{{fblink|1882808468638832}}

{{vklink|589}}

<references/>

<!-- topub -->

[[Категория:SECON-2017]]

[[Категория:Информационная безопасность]]

[[Категория:Linux]]

{{stats|disqus_comments=0|refresh_time=2020-01-22T18:17:3228T12:11:59.469780341997|vimeo_comments=0|vimeo_plays=79|youtube_comments=0|youtube_plays=2765}}2801}} | |||

Версия 09:12, 28 января 2020

- Докладчик

Доклад из 3 частей:

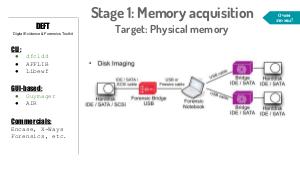

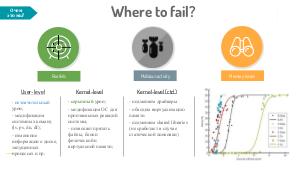

В первой части — краткий рассказ о том, что же такое компьютерная криминалистика, кибер-преступления, кто такие эти эксперты, а также типовой сценарий проведения расследования.

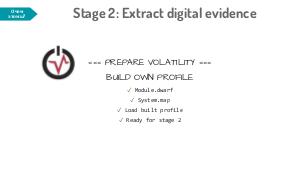

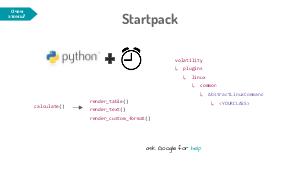

Во второй части мы наиболее подробно остановимся на стадии анализа полученных данных с компьютера с целью извлечения цифровых улик. Здесь пойдет рассказ о наиболее популярных open source фреймворках, таких как Volatility, Rekall.

В третьей части речь пойдет об исследовании, проведенном докладчиками в рамках research project в Университете Иннополис.

Здесь будет рассмотрено:

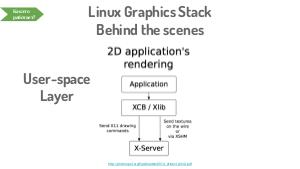

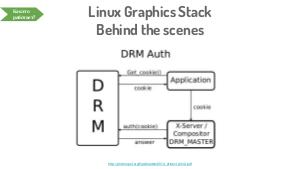

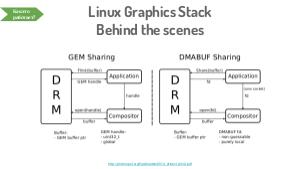

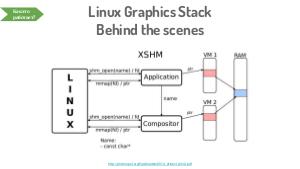

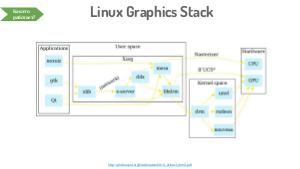

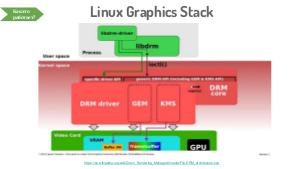

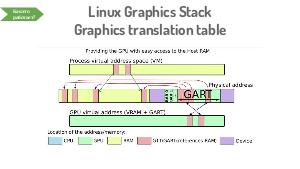

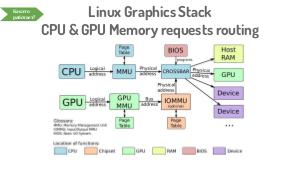

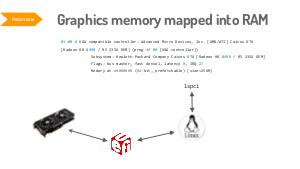

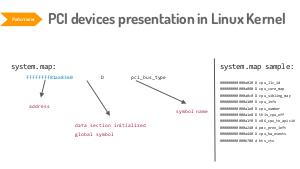

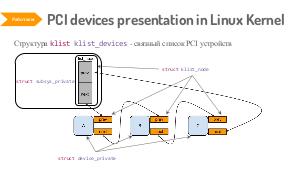

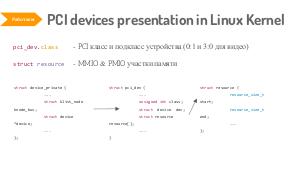

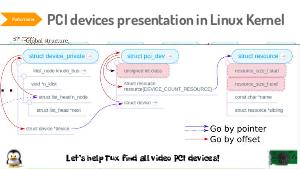

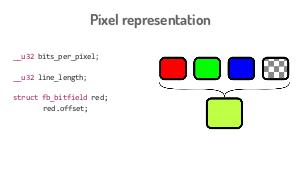

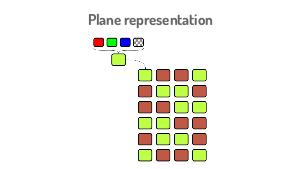

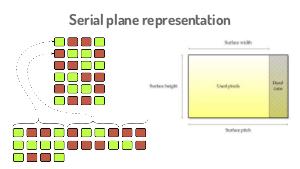

- устройство графической подсистемы ОС Linux;

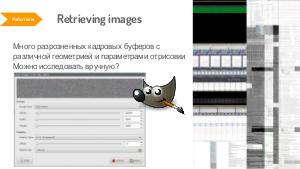

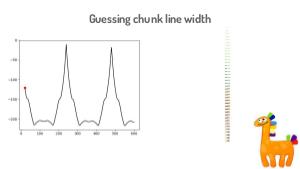

- подробно рассказан процесс анализа ядра ОС Linux с целью поиска регионов оперативной памяти, в которой находятся данные фреймбуфера;

- и дальнейшая автоматизация извлечения снимков экранов с использованием ранее рассмотренных фреймворков.

Видео

Посмотрели доклад? Понравился? Напишите комментарий! Не согласны? Тем более напишите.

Презентация

Примечания и ссылки

Plays:2880 Comments:0