Проблемы построения безопасной разработки (HelloConf MTS-2020) — различия между версиями

Материал из 0x1.tv

StasFomin (обсуждение | вклад) (Новая страница: «;{{SpeakerInfo}}: {{Speaker|Андрей Пьянков}} <blockquote> </blockquote> {{VideoSection}} {{vimeoembed||800|450}} {{youtubelink|}}{{letscomment}} {…») |

StasFomin (обсуждение | вклад) |

||

| (не показано 16 промежуточных версий этого же участника) | |||

;{{SpeakerInfo}}: *;{{SpeakerInfo}}: {{Speaker|Андрей Пьянков}} * {{Speaker|Денис Шефановский}} <blockquote> * Практики DevSecOps, что они могут дать компании и продуктовой команде. * Чем управляет информационная безопасность и чем она занимается. * Какие модели организации взаимодействия ИБ и команд. * DevSecOps это не модное слово, а необходимая реальность. Забота о безопасности потребителя всё больше ложиться на компании разрабатывающие информационные продукты. Сервисы и продукты не учитывающие ИБ при построении и обслуживании своих решений не будут востребованы потребителями. * Одна голова хорошо, а 3 лучше. Тесное взаимодействие разработки, безопасности и эксплуатации позволяют предотвращать уязвимости на самых ранних стадиях производства, снижая стоимость владения продукта и улучшая пользовательский опыт, а значит и прибыль. * Делай хорошо, плохо — само получиться. На всём процессе производства ПО необходимо заниматься устранениям уязвимостей: ** устранение уязвимостей в коде, ** выявление и устранение закладок, ** устранение уязвимостей в сторонних компонентах (уязвимые библиотеки и тд), ** скупка уязвимостей, ** использование deploy dmz для доставки программ конечному пользователю, ** развертывание в prod без уязвимостей в окружении и конфигурации, ** защита процесса производства. * Как можно организовать DevSecOps — рассмотрим DevSecOps с трех сторон: ** Как общекомандный сервис ** DevSecOps внутри команды разработки ** DevSecOps: как сервис для PaaS * Где взять столько сотрудников безопасности? Роль Security Champion — интерфейс в продуктовую команду по ИБ! Создание такой роли внутри команды, позволит снизит вложения компании в ИБ Бизнес диктует свои правила развития методологий разработки ПО заключающиеся в ускорении поставки и повышении качества своих продуктов. Методологии DevSecOps позволяют объединить преимущества быстрой выкатки и безопасности, оптимизировать затраты компании, улучшить пользовательский опыт. </blockquote> {{VideoSection}} {{vimeoembed|240322290|800|450}} {{youtubelink|}}|QEuTJLcPZBU}}{{letscomment}} {{SlidesSection}} [[File:Проблемы построения безопасной разработки (Андрей Пьянков, HelloConf MTS-2020).pdf|left|page=-|300px]] {{----}} [[File:{{#setmainimage:Проблемы построения безопасной разработки (Андрей Пьянков, HelloConf MTS-2020)!.jpg}}|center|640px]] {{LinksSection}} <!-- <blockquote>[©]</blockquote> --> {{fblink|2653884531531218}} {{vklink|1934}} <references/> <!-- topub --> [[Категория:HelloConf MTS-2020]] [[Категория:Draft]]Информационная безопасность]] [[Категория:DevOps]] [[Категория:Information Security]] {{stats|disqus_comments=0|refresh_time=2021-08-31T18:03:36.448970|vimeo_plays=5|youtube_comments=1|youtube_plays=151}} | |||

Текущая версия на 10:01, 11 декабря 2021

- Докладчик

- Практики DevSecOps, что они могут дать компании и продуктовой команде.

- Чем управляет информационная безопасность и чем она занимается.

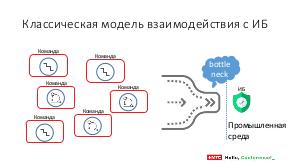

- Какие модели организации взаимодействия ИБ и команд.

- DevSecOps это не модное слово, а необходимая реальность. Забота о безопасности потребителя всё больше ложиться на компании разрабатывающие информационные продукты. Сервисы и продукты не учитывающие ИБ при построении и обслуживании своих решений не будут востребованы потребителями.

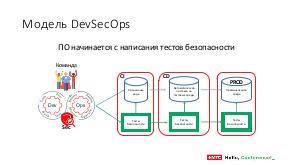

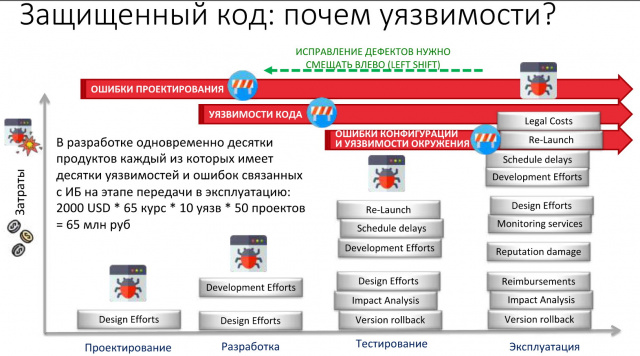

- Одна голова хорошо, а 3 лучше. Тесное взаимодействие разработки, безопасности и эксплуатации позволяют предотвращать уязвимости на самых ранних стадиях производства, снижая стоимость владения продукта и улучшая пользовательский опыт, а значит и прибыль.

- Делай хорошо, плохо — само получиться. На всём процессе производства ПО необходимо заниматься устранениям уязвимостей:

- устранение уязвимостей в коде,

- выявление и устранение закладок,

- устранение уязвимостей в сторонних компонентах (уязвимые библиотеки и тд),

- скупка уязвимостей,

- использование deploy dmz для доставки программ конечному пользователю,

- развертывание в prod без уязвимостей в окружении и конфигурации,

- защита процесса производства.

- Как можно организовать DevSecOps — рассмотрим DevSecOps с трех сторон:

- Как общекомандный сервис

- DevSecOps внутри команды разработки

- DevSecOps: как сервис для PaaS

- Где взять столько сотрудников безопасности? Роль Security Champion — интерфейс в продуктовую команду по ИБ! Создание такой роли внутри команды, позволит снизит вложения компании в ИБ

Бизнес диктует свои правила развития методологий разработки ПО заключающиеся в ускорении поставки и повышении качества своих продуктов. Методологии DevSecOps позволяют объединить преимущества быстрой выкатки и безопасности, оптимизировать затраты компании, улучшить пользовательский опыт.

Видео

Посмотрели доклад? Понравился? Напишите комментарий! Не согласны? Тем более напишите.

Презентация

Примечания и ссылки

Plays:156 Comments:1