Моделирование WAN-сетей для исследования вредоносного ПО (Виталий Антоненко, SECR-2013) — различия между версиями

Материал из 0x1.tv

StasFomin (обсуждение | вклад) |

StasFomin (обсуждение | вклад) (Batch edit: replace PCRE (\n\n)+(\n) with \2) |

||

| (не показано 30 промежуточных версий этого же участника) | |||

Основные трудности, возникающие при построении модели WAN — это размеры данной сети и детальность моделирования сетевой активности. Для корректного моделирования процесса распространения ВПО необходимо моделировать сетевую активность вплоть до канального уровня стека TCPIP. За основу была выбрана система, разработанная в университете Стенфорда Mininet — система прототипирования компьютерных сетей, основанная на принципах легковесной виртуализации в операционной системе. Данная система разрабатывалась для быстрого построения сегментов программно-конфигурируемых сетей (software defined network). Одно из существенных преимуществ системы Mininet — это отсутствие необходимости вносить какие-либо изменения в коде сетевого приложения для ПКС контроллера при переносе данного ПО на реальное оборудование. Данное преимущество достигается за счет того, что Mininet стоит модель сети с полным циклом обработки сетевых обменов. Это как раз то, что необходимо при построении моделей распространения ВПО. Однако, у оригинального Mininet было два существенных ограничения, не позволяющего его использовать в нашем эксперименте: воспроизведение сетей максимум в 2000 узлов и работа только с программно-конфигурируемыми сетями. Мы разработали Mininet Cluster Edition с возможностью прототипирования WAN предполжительно до 1 000 000 узлов. Структура доклада: * описание эксперимента с распространением вредоносного ПО класса сетевые черви; * описание Mininet Cluster Edition; * методология и результаты эксперимента; * другие варианты использования системы моделирования сетей Mininet Clusre Edition. </blockquote> == Видео == {{vimeoembed|81716487|800|450}} {{youtubelink|OcxSUzmXC9w}}{{letscomment}} == Слайды == [[File:Моделирование WAN-сетей для исследования вредоносного ПО (Виталий Антоненко, SECR-2013).pdf|left|page=-|256px]] {{----}} == Примечания и отзывы == <!-- <blockquote>[©]</blockquote> --> * [http://2013.secrus.ruorg/submitted-presentations/modeling-malware-propagation-in-wide-area-networks Страница доклада на сайте конференции] <references/> <!-- topub --> [[Категория:SECR-2013]] [[Категория:Software Defined Networks]] [[Категория:Информационная безопасность]] {{stats|disqus_comments=0|refresh_time=2021-08-31T17:30:33.516409|vimeo_comments=0|2vimeo_plays=352017-11-11T00:36:09.800930|youtube_comments=0|29}}youtube_plays=19}} | |||

Текущая версия на 12:21, 4 сентября 2021

Содержание

Аннотация

- Докладчик

- Виталий Антоненко

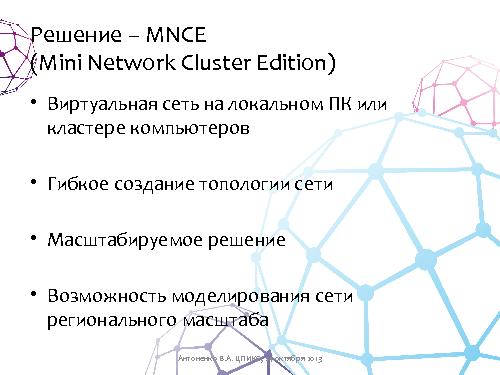

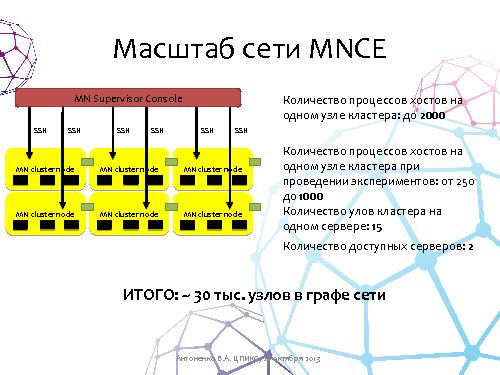

Я представляю свой опыт разработки системы моделирования сетей глобальных масштабов (WAN) без использования физической инфраструктуры. Open-source система Mininet Cluster Edition позволяет на кластере компьютеров или серверов воспроизводить глобальные компьютерные сети до 50 тыс. хостов. В докладе будет рассматриваться пример моделирования распространение вредоносного программного обеспечения.

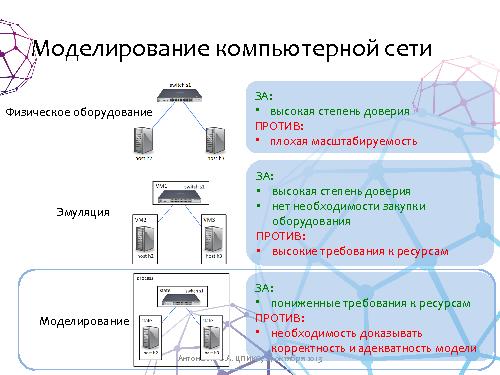

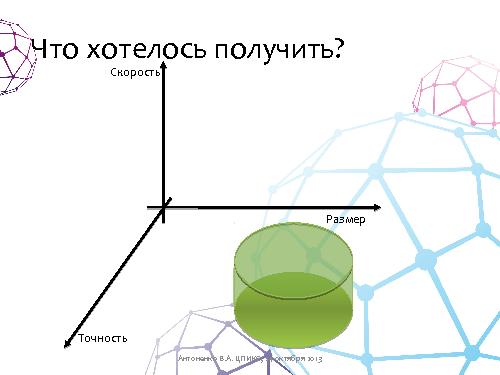

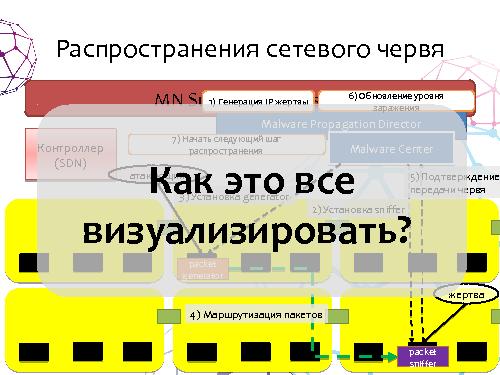

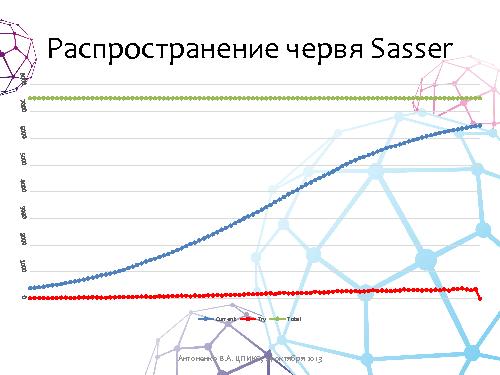

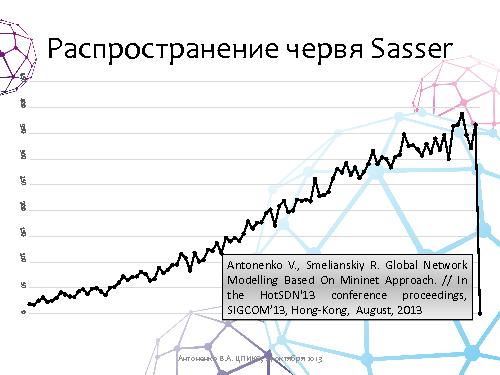

Идея создания системы, позволяющей воспроизводить сети глобальных масштабов, появилась во время проведения эксперимента с распространением вредоносного программного обеспечения (ВПО). При подобных исследованиях важна точность прогнозирования последствий распространения таких программ, которая при использовании стандартного подхода имитационного моделирования не достигается, а на реальном оборудовании такие эксперименты ставить опасно. Поэтому мы решили разработать систему, позволяющую проводить такие тесты с максимальной достоверностью, но с минимальными ресурсами и минимальным ущербом для реального оборудования.

Основные трудности, возникающие при построении модели WAN — это размеры данной сети и детальность моделирования сетевой активности. Для корректного моделирования процесса распространения ВПО необходимо моделировать сетевую активность вплоть до канального уровня стека TCPIP. За основу была выбрана система, разработанная в университете Стенфорда Mininet — система прототипирования компьютерных сетей, основанная на принципах легковесной виртуализации в операционной системе. Данная система разрабатывалась для быстрого построения сегментов программно-конфигурируемых сетей (software defined network). Одно из существенных преимуществ системы Mininet — это отсутствие необходимости вносить какие-либо изменения в коде сетевого приложения для ПКС контроллера при переносе данного ПО на реальное оборудование. Данное преимущество достигается за счет того, что Mininet стоит модель сети с полным циклом обработки сетевых обменов. Это как раз то, что необходимо при построении моделей распространения ВПО.

Однако, у оригинального Mininet было два существенных ограничения, не позволяющего его использовать в нашем эксперименте: воспроизведение сетей максимум в 2000 узлов и работа только с программно-конфигурируемыми сетями. Мы разработали Mininet Cluster Edition с возможностью прототипирования WAN предполжительно до 1 000 000 узлов.

Структура доклада:

- описание эксперимента с распространением вредоносного ПО класса сетевые черви;

- описание Mininet Cluster Edition;

- методология и результаты эксперимента;

- другие варианты использования системы моделирования сетей Mininet Clusre Edition.

Видео

Посмотрели доклад? Понравился? Напишите комментарий! Не согласны? Тем более напишите.

Слайды

Примечания и отзывы

Plays:54

Comments:0