Изменения политик управления доступом (Денис Медведев, OSDAY-2018) — различия между версиями

Материал из 0x1.tv

StasFomin (обсуждение | вклад) |

StasFomin (обсуждение | вклад) (Batch edit: replace PCRE \{\{youtubelink\|([^\}]*)\}\} with {{youtubelink|\1}}{{letscomment}}) |

||

;{{SpeakerInfo}}: {{Speaker|Денис Медведев}}

<blockquote>

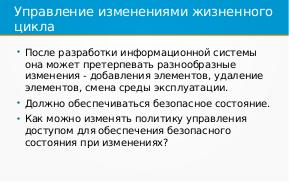

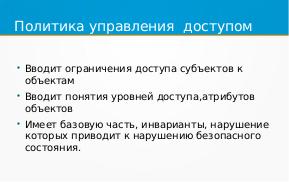

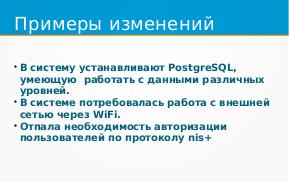

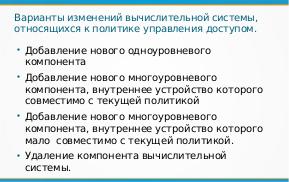

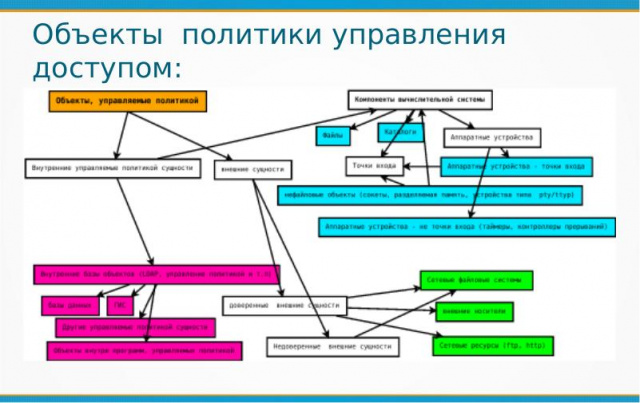

При эксплуатации защищенных систем политика управления доступом часто рассматривается как незыблемая данность. Но в реальной жизни возникают ситуации, когда в системе возникают новые сущности или она подвергается переконфигурированию из-за изменения локальных требований к ней. Это вызывает несоответствие политики изменившейся ситуации, что может повлечь неожиданные и необоснованные отказы доступа, новые, неучтенные ранее ситуации, влекущие утечки защищаемой информации.

В этом докладе будут рассмотрены варианты действий по изменению политики управления доступом в системе, которые не будут приводить к потере безопасного её состояния.

</blockquote>

{{VideoSection}}

{{vimeoembed|240323440|800|450}}

{{youtubelink|LT2IE3sWnuE}}{{letscomment}}

{{SlidesSection}}

[[File:Изменения политик управления доступом (Денис Медведев, OSDAY-2018).pdf|left|page=-|300px]]

{{----}}

[[File:{{#setmainimage:Изменения политик управления доступом (Денис Медведев, OSDAY-2018)!.jpg}}|center|640px]]

{{LinksSection}}

*

<!-- <blockquote>[©]</blockquote> -->

{{vklink|1107}}

{{fblink|2106106896308987}}

<references/> | |||

Версия 17:00, 19 октября 2018

- Докладчик

- Денис Медведев

При эксплуатации защищенных систем политика управления доступом часто рассматривается как незыблемая данность. Но в реальной жизни возникают ситуации, когда в системе возникают новые сущности или она подвергается переконфигурированию из-за изменения локальных требований к ней. Это вызывает несоответствие политики изменившейся ситуации, что может повлечь неожиданные и необоснованные отказы доступа, новые, неучтенные ранее ситуации, влекущие утечки защищаемой информации.

В этом докладе будут рассмотрены варианты действий по изменению политики управления доступом в системе, которые не будут приводить к потере безопасного её состояния.

Видео

Посмотрели доклад? Понравился? Напишите комментарий! Не согласны? Тем более напишите.

Презентация

Примечания и ссылки

Plays:5

Comments:0