Технологии обеспечения безопасности персональной информации Identity Protection (Юрий Юдин, SECR-2012)

Материал из 0x1.tv

Содержание

Аннотация

- Докладчик

- Юрий Юдин

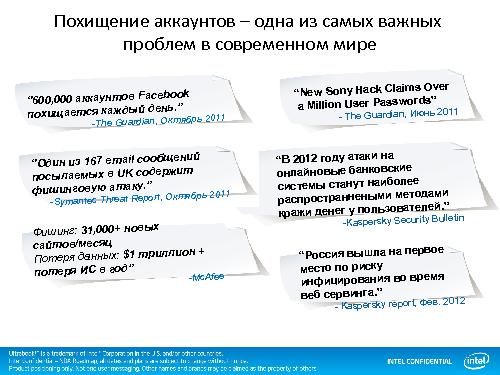

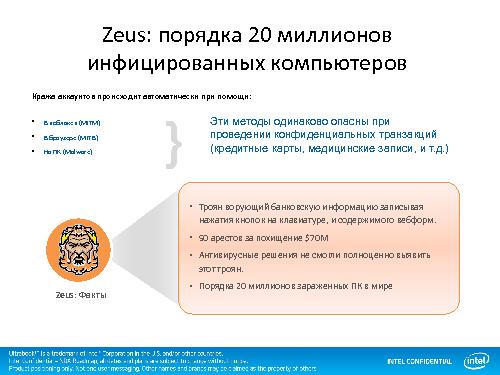

Хакеры не прекращают разрабатывать все новые и новые способы похищения логинов, паролей и даже мобильных устройств, включая ноутбуки. Если вы являетесь пользователем компьютера, технологии безопасности Intel помогут предотвратить кражу оборудования и важной для вас информации.

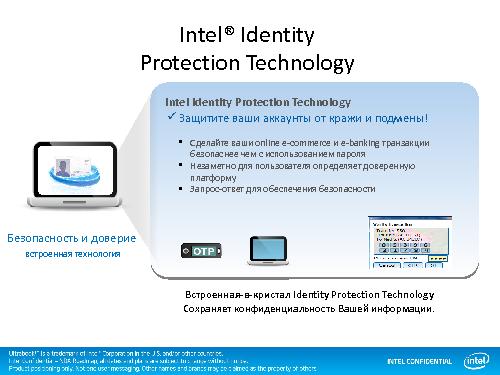

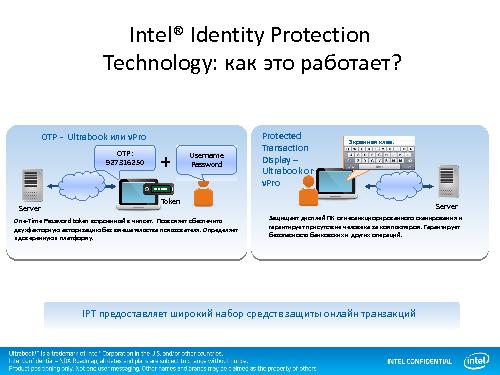

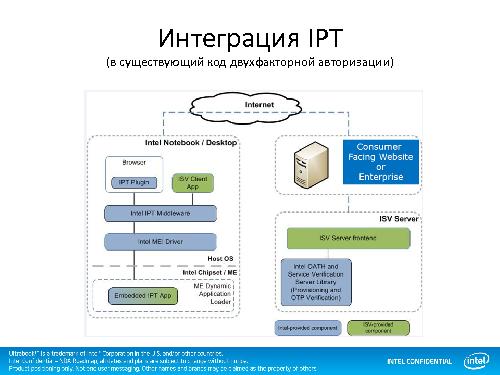

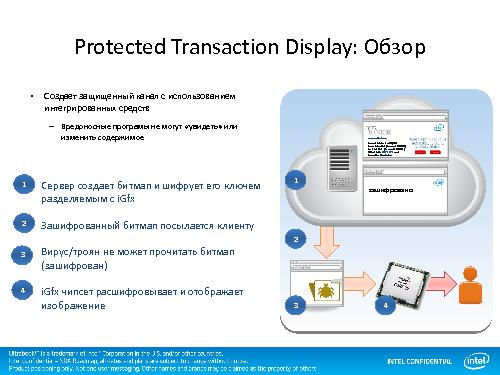

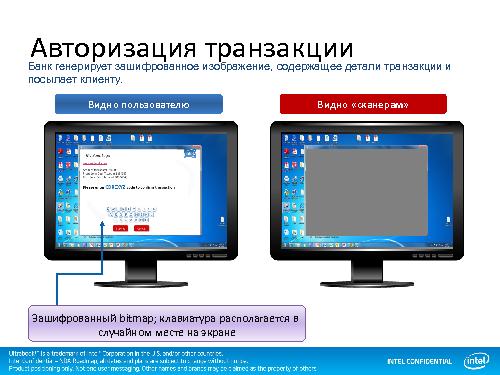

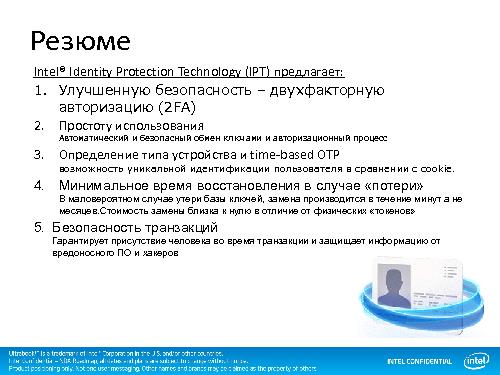

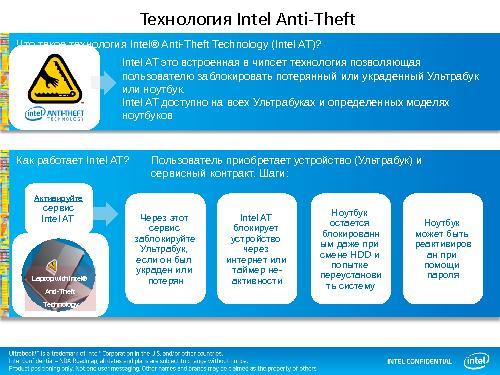

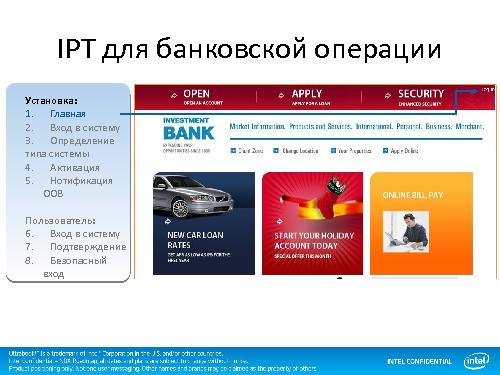

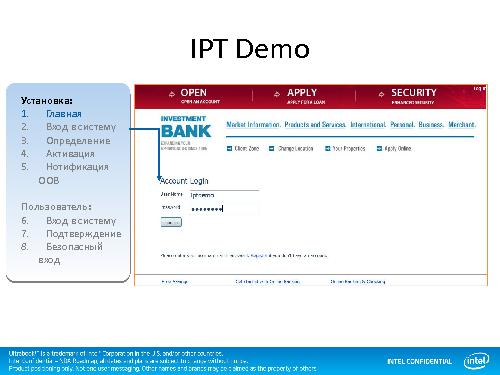

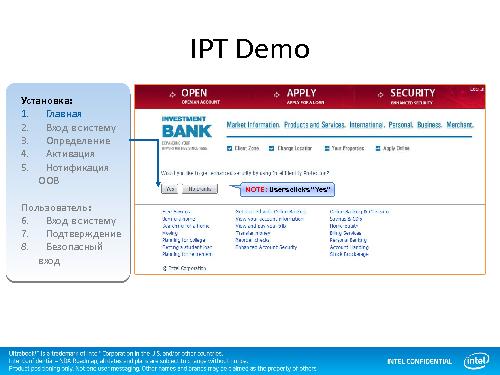

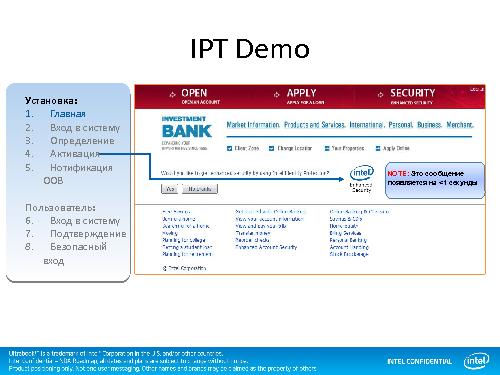

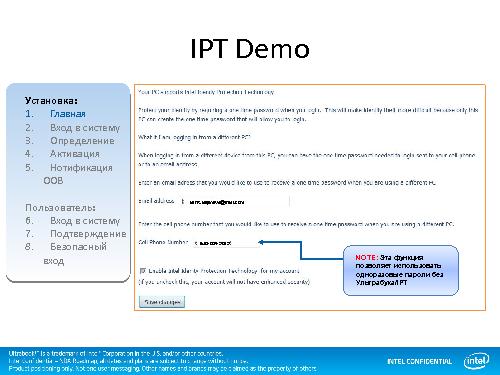

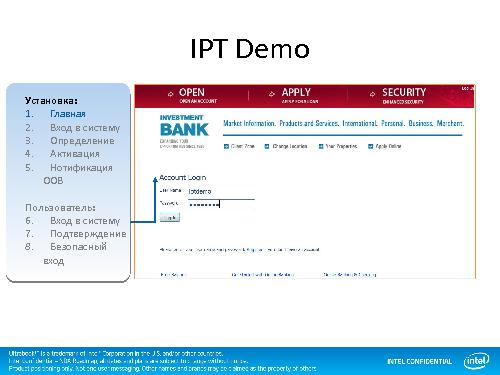

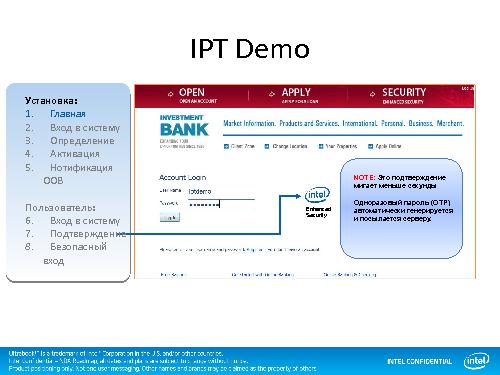

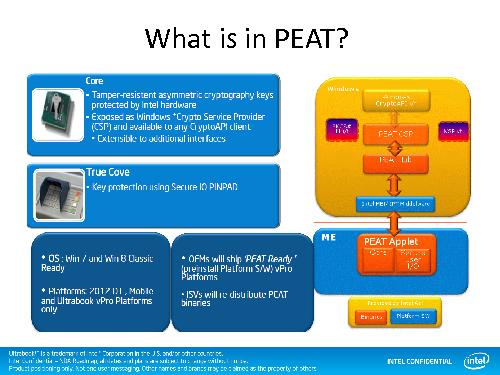

Identity Protection Technology обеспечивает доверие на аппаратном уровне, уникальным образом определяя ваш ПК для сайтов, финансовых учреждений и сетевых служб, обеспечивая надежное определение того, что это не вредоносная программа пытается использовать учетную запись. В то время как имя пользователя и пароль, используемые совместно на разных сайтах, могут пострадать из-за нарушения безопасности данных на одном из сайтов, метод предлагаемый IPT, обеспечивает специальный уникальный разделяемый секрет между ПК и каждым сайтом, используя который, генерируется одноразовый пароль, являющийся дополнительным фактором при каждой регистрации, и будучи актуальным только в течение 30 секунд, делает его трудным для взлома при помощи кражи и повторного использования. Anti-Theft технология обеспечит сохранность информации на вашем ноутбуке в случае, если он когда-нибудь будет потерян или украден. Вместе данные технологии обеспечивают новый уровень доверия и безопасности для вашего мобильного устройства.

Видео

Слайды

Примечания и отзывы

Plays:47

Comments:0